TUGAS AKHIR

KEAMANAN JARINGAN

KOMPUTER

”Metode pencegahan serangan Denial of Services”

BAB I

PENDAHULUAN

- Latar Belakang Judul

Apabila bicara masalah keamanan sebuah jaringan, amat

sangat rentan terhadap serangan dari berbagai pihak. Alasan dari serangan

tersebut tentu saja beragam. Diantaranya yaitu alasan untuk merusak, balas

dendam, politik, atau Cuma iseng – iseng saja untuk unjuk gigi. Satatus

subkultural dalam dunia hacker, adalah sebuah unjuk gigi atau lebih tepat kita

sebut sebagai pencarian jati diri. Adalah sebuah aktifitas umum dikalangan

hacker-hacker muda untuk menjukkan kemampuannya dan Denial of Service merupakan

aktifitas hacker diawal karirnya. Alasan politik dan ekonomi untuk saat

sekarang juga merupakan alasan yang paling relevan. Kita bisa melihat dalam

'perang cyber' (cyber war), serangan DoS bahkan dilakukan secara terdistribusi

atau lebih dikenal dengan istilah 'distribute Denial of Service'. Beberapa

kasus serangan virus semacam 'code-red' melakukan serangan DoS bahkan secara

otomatis dengan memanfaatkan komputer yang terinfeksi, komputer ini disebut

'zombie' dalam jargon.Lebih relevan lagi, keisengan merupakan motif yang paling

sering dijumpai. Bukanlah hal sulit untuk mendapatkan program-program DoS,

seperti nestea, teardrop, land, boink, jolt dan vadim. Program-program DoS

dapat melakukan serangan Denial of Service

dengan sangat tepat, dan yang terpenting sangat mudah untuk melakukannya.

Kemajuan teknik komputer juga tidak hanya membawah dampak

pisitif saja, melaikan juga dampak negatif yang sudah mengintai.

Kejahan-kejahan baru kian muncul, yang yadinya menggunakan teknik yang biasa,

sekarang menggunakan teknik yang lebih modern.

Seperti yang kita ketahui, jaringan internet tidak lah

aman. Adanya jaringan internet sebagai media untuk mempermudah dan mempercepat

kita dalam mengakses. Namun perlu kita ketahui, kenyamanan berbanding terbalik

dengan keamanan. Semakin nyaman kita menggunakan, maka tingkat keamanannya akan

menurun, sebaliknya jika keamanan semakin tinggi, maka kenyamanan kita sebagai

penggunapun akan berkurang. Minsalnya saja kita

mengiginkan keamanan yang tinggi untuk email kita. Seandainya saja solusinya

dengan cara memperketat proses login, dengan memperbanyak halaman login,

katakan saja lima kali,Kita diminta untuk memasukan user dan password sebanyak lima kali

dan setiap login memiliki user dan password yang berbedah-beda. Tentusaja kita

akan mendapatkan tingkat keamanan yang lebih tinggi dibandingkan dengan satu

halaman login saja. Akan tetapi kenyamanan kita sebagai usrer akan berkurang,

apalagi apabila terjadi kesalahan dalam penginputan user dan password, maka

akan kembali ke awal proses login.

Layanan IP dan TCP yang bekerja di mesin anda adalah termasuk salah satu

celah yang memikat untuk melancarkan serangan-serangan.Sebegitu pentingnya pengaman dan tentu saja pengaman tersebut untuk

sesuatu yang berharga.. banyak sekali jenis-jenis serangan yang sering terjadi.salah

satunya adalah jenis serangan Denial of Service atau yang lebih dikenal dengan

singkatan DoS. Pada umumnya jaringan termasuk salah satu servis yang rawan

terhadap aksi denial of services. DoS merupakan singkatan dari Denial of Service, yang merupakan sebuah penghambat

pada layanan servis, dan bukan cuma sebatas itu, tapi juga bisa melumpuhkannya

sehingga orang/user yang memang berkepentingan/berhak untuk mengakses, boleh

dibilang sama sekali tidak bisa menggunakan layanan tersebut. Program-program

DoS itu sendiri terdiri dari nestea, teardrop, land, boink,jolt dan vadim.

Tidak begitu sulit untuk mendapatkan program-program ini. Kita bisa saja

mendownloadnya. Dampak akhir dari aktifitas ini menjurus kepada tehambatnya aktifitas korban yang

dapat berakibat sangat fatal(dalam kasus tertentu). Pada

dasarnya Denial of Service merupakan serangan

yang sulit diatasi, hal ini disebabkan oleh resiko layanan publik diman admin akan berada pada kondisi yang membingungkan antara

layanan dan kenyamanan terhadap keamanan. Seperti yang saya

bahas diatas, keyamanan berbanding terbalik dengan keamanan. Maka resiko yang mungkin timbul selalu mengikuti hukum

ini.

- Tujuan Penelitian

Dengan pesatnya perkembangan teknologi komputer tidak serta merta membuat

para pengguna merasa tertolong. Disamping kemudahan akan akses, juga terdapat

ancaman yang mengintai. Keamanan dalam jaringan komputer dikategorikan menjadi

dua, yaitu keaman fisik dan non fisik. Keamanan fisik merupakan keamanan yang

lebih cendering terfokus ke segala sesuatu yang bersifat fisik. Dimana jenis

keamanan ini bisa kita hindari dengan cara lebih teliti menjaganya dari ancaman

pencuri dengan cara menggunakan rantai penggembok dan sebagainya. Lain halnya dengan

keamanan non fisik, dimana keaman yang lebih penting dibandingkan dengan

fisiknya karena menyangkut masalah keamanan data yang nilainya boleh jadi lebih

besar dibanding nilai fisik. Dengan adanya ancaman serangan-serangan terhadap

keamanan, terutama pada kesempatan ini akan membahas lebih jauh tentang

serangan denial of servis yang mampu menghalangi hak user yang sah untuk

mengakses layanan. Hal yang berakibat sangat patal, oleh sebab itu penelitian

ini ada. Diharapkan dengan adanya pembahasan ini, kita sama-sama bisa belajar

dan dapat mengetahui lebih banyak lagi tentang sistem/metode yang digunakan

dalam penyerangan denial of service, dampak-dampak yang ditimbulkan setelah

adanya serangan ini sehingga didapat cara mengatasi serangan serta masa pemulihan pasca

penyerangan.

Untuk mendapatkan keamanan

itu sendiri, kita terlebih dahulu harus memahami konsep dasar keamanan dari

sebuah komputer dan aplikasinya sehingga apabila hal buruk itupun terjadi,

sedikit banyak kita bisa mengatasinya.

BAB II

LANDASAN TEORI

Sebelum pembahasan lebih lanjut, ada baiknya

kita terlebih dahulu mengetahui apa itu serangan Denial of Service(DoS). Denial of Service atau yang mungkin lebih

sering kita dengar dengan nama DoS merupakan suatu aktifitas yang menghambat laju

kerja dari sebuah layanan atau malah mematikannya sehingga yang dapat

menyebabkan pengguna yang asli/sah/memiliki hak akses tidak dapat menggunakan

layanan. Dimana pada akhirnya, serangan ini mengakibatkan terhambatnya

aktifitas yang akan dilakukan oleh korban yang akibatnya boleh dibilang sangat

fatal.

DoS merupakan serangan yang cukup menakutkan di dunia

internet karena akibat dari serangan ini server akan mati dan tidak dapat

beroperasi lagi sehingga otomatis tidak dapat meberikan pelayanan lagi. DoS

memiliki beberapa jenis serangan, diantaranya adalah

- Ping

of Death

- Teardrop

- SYN Attack

- Land Attack

- Smurf Attack

- UDP Flood

Selain itu, agar

komputer atau mesin yang diserang lumpuh total karena kehabisan resource dan

pada akhirnya komputer akan menjadi hang, maka dibutuhkan resource yang cukup

besar untuk seorang penyerang dalam melakukan aksi penyerangannya terhadapa

sasaran. Berikut ini merupakan beberapa

resource yang dihabiskan :

- SwapSpace.Swap

spase biasanya digunakan untuk mem-forked child proses.

- Bandwidth.Dalam

serangan DoS, bukan hal yang aneh bila bandwith yang dipakai oleh korban

akan dimakan habis.

- Kernel Tables.Serangan pada

kernel tables, bisa berakibat sangat buruk pada sistem. Alokasi memori

kepada kernel juga merupakan target serangan yang sensitif. Kernel memiliki

kernelmap limit, jika sistem mencapai posisi ini, maka sistem tidak bisa

lagi mengalokasikan memory untuk kernel dan sistem harus di re-boot.

- RAM. Serangan Denial of Service

banyak menghabiskan RAM sehingga sistem mau-tidak mau harus di re-boot.

- Disk. Serangan klasik banyak

dilakukan dengan memenuhi Disk.

data diatas merupakan beberapa bagian dari resource yang dihabiskan oleh

serangan DoS.

Ada beberapa hal

yang harus di perhatikan sebelum melakukan penyerangan DoS:

- Serangan membutuhkan Shell Linux (Unix/Comp)

- Mendapatkan exploits di:

http://packetstormsecurity.nl (gunakan fungsi search agar lebih mudah)

- Menggunakan/membutuhkan GCC (Gnu C Compiler)

Alasan Penyerangan

Banyak sekali motf yang

melandasi penyerangan yang menggunakan denial of service ini. Seperti yang

dijelas kan oleh ”Hans Husman” serangan ini dapat terjadi baik karena alasan politik, balas dendam, alasan

ekonomi, maupun memang untuk aksi kejahatan.

BAB

III

PEMBAHASAN

Bukan suatu hal yang mustahil

bagi siapa saja yang ingin melakukan serangan DoS. DoS merupakan jenis serangan

yang menyerang layanan publik. Dan cara yang paling gampang yang sebenarnya

bisa kita lakukan dengan cara menutuplayanan publik tersebut. Tapi itu hal yang

tidak mungkin karena bukan atas dasar iseng saja orang menghubungkan ke

jaringan luas, akan tetapi memang adanya keperluan-keperluan. Yang mengharuskan

hal tersebut terjadi.

Seperti yang sudah dibahas

pada bab sebelumnya, behwa serangan DoS merupakan serangan yang melumpuhkan

kinerja serven bahkan sampai menyebabkan server crass. Beberapa hal

yang akan dilakukan dalam sistem penyerangan DoS yaitu diantaranya :

- Aktifitas

'flooding' terhadap suatu server.

- Memutuskan

koneksi antara 2 mesin.

- Mencegah

korban untuk dapat menggunakan layanan

- Merusak

sistem agar korban tidak dapat menggunakan layanan.

Pada dunia maya terdapat dua istilah

yang sudah sangat sering kita dengar, yaitu ”hacker” dan ”krecker”. Hacker

merupakan orang yang biasanya melakukan penetrasi/scaning terhadap sebuah situs

untuk mencari kelemahan-kelemahan dari situs tersebut. Akan tetapi seorang

hacker tidak pernah melakukan pengrusakan ataupun mengubah data. Melainkan

mereka akan memberitahukan pada admin bahwa terdapat cela yang harus diperbaiki

untuk penjegahan agar tidak terjadi hal-hal yang merugukan. Sementara cracker

kebalikan dari hacker, seorang crecker akan melakukan pengrusakan, pengubahan

data,penyalah gunaan hak akses dan sebagainya(tindakan kejahatan). Banyak hal

yang melatar belakangi seorang crecker berbuat jahat, baik motif balas dendam,

mengeruk keuntungan berupa uang, dan sebagainya. Dalam dunia hack, juga

terdapat istilah hacker topi putih, yaitu merupakan sebutan bagi seorang

crecker yang sudah tobat, tidak menggunakan keakhliannya untuk hal-hal jahat

lagi.

”Zombie”

Menurut saya seorang penyerang itu

seorang pengecut, kenapa saya beranggapan begitu?? Karena pada saat seorang

penyerang melakukan serangan DoS kepada korbannya, biasanya mereka tidak

langsung melakukan penyerang melalui jaringan internetnya sendiri ( IP addnya

sendiri), melainkan merekan akan melakukan peloncatan menggunakan yang namanya

”zombie”. Zombie adalah sebuah komputer (tentunya milik orang lain) yang

menjadi di pergunakan untuk proses

penyerangan.

Biasanya para penyerang tidak hanya

sekali saja melakukan pelompatan, melewati para zombie, melaikan banyak, agar

jejak mereka tidak terlacak. Pada umumnya si komputer yang dijadikan alat

zombie, mereka tidak tahu kalu mereka sudah dimanfaatkan sebagai batu loncatan

dalam penyerangan.

Jenis-jenis serangan Denial of Service (DoS)

Bagi

para penyerang, tidak lah sulit untuk m,elakukan penyerangan, biasanya

penyerang akan di bantu dengan program-program, Program-program DoS itu sendiri

terdiri dari nestea, teardrop, land, boink,jolt dan vadim. Tidak begitu sulit

untuk mendapatkan program-program ini. Berikut ini penjelasan dari macam-macam

penyerangan DoS:

Ping of Death

Ping

of Death merupakan jenis serangan yang sudah tidak baru lagi, semua vendor

sistem operasi sudah memperbaiki sistemnya. Jenis serangan ini menggunakan

utility ping yang ada pada sistem operasi komputer. Ping ini digunakan untuk

mengecek waktu yang akan diperlukan untuk mengirim data tertentu dari satu komputer

ke komputerlainnya. Panjang maksimum data menurut TCP protocol IP adalah 65,536

byte.

Selain itu,

paket serangan Ping of Death dapat dengan mudah dispoof atau direkayasa

sehingga tidak bisa diketahui asal sesungguhnya dari mana, dan penyerang hanya

perlu mengetahui alamat IP dari komputer yang ingin diserangnya

Penyerang

dapat mengirimkan berbagai paket ICMP (digunakan untuk melakukan ping) yang

terfragmentasi sehingga waktu paket-paket tersebut disatukan kembali, maka

ukuran paket seluruhnya melebihi batas 65536 byte.Contoh yang sederhana adalah

sebagai berikut: C:\windows>ping -l 65540 Perintah MSDOS di atas melakukan

ping atau pengiriman paket ICMP berukuran 65540 byte ke suatu host/server.

Pada jenis

serangan ini, data yang akan dikirim melebihi panjang maksimum yang disediakan.

Jika sistem tidak siap pada saat penerimaan data, maka

sistem akan hang, crash atau reboot.

Teardrop

Teardrop attack

adalah suatu serangan bertipe Denial of Service (DoS) erhadap suatu server/komputer yang terhubung

dalam suatu jaringan.

Teardrop

attack ini memanfaatkan fitur yang ada di TCP/IP yaitu packet fragmentation

atau pemecahan paket, dan kelemahan yang ada di TCP/IP pada waktu paket-paket

yang terfragmentasi tersebut disatukan kembali. Jenis serangan ini. dikembangkan

dengan cara mengeksplotasi proses disassembly-reassembly paket data. Dalam

jaringan Internet, seringkali data harus di potong kecil-kecil untuk menjamin

reliabilitas & proses multiple akses jaringan. Potongan paket data ini,

kadang harus dipotong ulang menjadi lebih kecil lagi pada saat di salurkan

melalui saluran Wide Area Network (WAN) agar pada saat melalui saluran WAN yang

tidak reliable proses pengiriman data menjadi lebih reliable.

Pada proses

pemotongan data paket yang normal setiap potongan di berikan informasi offset

data yang kira-kira berbunyi “potongan paket ini merupakan potongan 600 byte

dari total 800 byte paket yang dikirim”. Program teardrop akan memanipulasi

offset potongan data sehingga akhirnya terjadi overlapping antara paket yang

diterima di bagian penerima setelah potongan-potongan paket ini di reassembly. Misalnya ada data sebesar 4000 byte

yang ingin dikirim dari komputer A ke komputer B. Maka, data tersebut akan

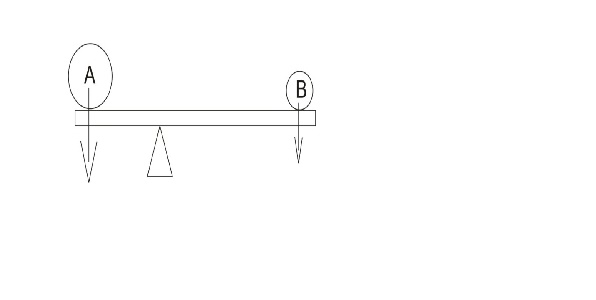

dipecah menjadi 3 paket demikian:

Di komputer B, ketiga

paket tersebut diurutkan dan disatukan sesua dengan OFFSET yang ada di TCP

header dari masing-masing paket. Terlihat di atas bahwa ketiga paket dapat

diurutkan dan disatukan kembali menjadi data yang berukuran 4000 byte tanpa

masalah.

gap dan overlap pada waktu paket-paket tersebut disatukan kembali. Byte

1501 sampai 1600 tidak ada, dan ada overlap di byte 2501 sampai 3100.

Akibat dari serangan :

Pada waktu server yang tidak terproteksi menerima paket-paket Seringkali, overlapping ini enimbulkan system yang crash,

hang & reboot di ujung sebelah sana.

Penanggulangan :

Server bisa diproteksi dari tipe serangan teardrop ini dengan paket filtering

melalui firewall yang sudah dikonfigurasi untuk memantau dan memblokir

paketpaket yang berbahaya seperti ini.

SYN flood Attack

SYN-Flooding merupakan network

Denial ofService yang memanfaatkan 'loophole' pada saat koneksi TCP/IP

terbentuk. Kernel Linux terbaru (2.0.30 dan yang lebih baru) telah mempunyai

option konfigurasi untuk mencegah Denial of Service dengan mencegah/menolak

cracker untuk mengakses sistem.

Pada kondisi normal, client akan

mengirimkan paket data berupa SYN (synchronization) untuk

mensincrokan pada server. Lalu server akan menerima request dari client dan

akan memberikan jawaban ke client berupa ACK (Acknowledgement). Sebagai tanda bahwa

transaksi sudah dimulai (pengiriman & penerimaan data), maka client akan

mengirimkan kembali sebuah paket yang berupa SYN lagi. Jenis serangan ini akan

membajiri server dengan banyak paket SYN. Karena setiap pengiriman paket SYN

oleh client, server pasti akan membalasnya dengan mengirim paket SYN ACK ke

client. Server akan terus mencatat dan membuat antrian backlog untuk menungu respon

ACK dari client yang sudah mengirim paket SYN tadi. Biasanya memori yang

disediakan untuk backlog sangat kecil, . Pada saat

antrian backlog ini penuh, sistem tidak akan merespond paket TCP SYN lain yang

masuk – dalam bahasa sederhana-nya sistem tampak bengong / hang. Sialnya paket

TCP SYN ACK yang masuk antrian backlog hanya akan dibuang dari backlog pada

saat terjadi time out dari timer TCP yang menandakan tidak ada responds dari pengirim.

Land attack merupakan salah satu

jenis serangan SYN, karena menggunakan paket SYN (synchronization) pada saat melakukan

3-way Handshake untuk membentuk suatu hubungan TCP/IP antara client dengan

server. Namun jenis serangan ini sudah tidak efektif lagi karena hampir pada

setiap sistem sudah di proteksi melalui paket filtering ataupun firewall.

Berikut ini merupakan langkah –langkah yang akan dilakukan dalam

melancarkan serangan land :

-

pertama-tama client akan mengirimkan sebuah paket pada

server/host. Paket yang dikirim yaitu berupa paket SYN.

-

Setelah itu server/host akan menjawab permintaan dari

client tersebut dengan cara mengirim paket SYN/ACK

(Synchronization/Acknowledgement)

-

Stelah server mengirimkan balasan atas permintaan dari

client, client punt akan kembali menjawab dengan cara mengirimkan sebuah paket

ACK kembali pada server. Dengan demikian

hubungan antara clien dengan server sudah terjalin, sehingga transfer data bisa

dimulai.

-

Client yang bertindak sebagai penyerang akan mengirimkan

sebauh paket SYN ke server yang sudah di Dispoof (direkayasa). Paket data yang

sudah direkayasa tersebut akan berisikan alamat asal (source address) dan port

number asal (alamat dan port number dari server). Dimana akan sama persis

dengan alamat tujuan (destination source) dan nomor port tujuan (destination

port number). Pada saat server/host mengirimkan SYN/ACKK kembali ke pada si

client, maka akan terjadi suatu infinite loop. Karena sebenarnya si server

bukan mengirimkan paket tersebut ke client melainkan pada dirinya sendir.

Akibat dari serangan :

Seandainya server/host tersebut belum terproteksi terhadap jenis serangan

ini, server akan crash/ hang.

Penanggulangan :

Cara mencegahnya yaitu dengan cara memproteksi sistem dengan paket

filtering atau firewall.

Smurf Attack

Smurf attack adalah serangan secara paksa pada fitur spesifikasi IP yang

kita kenal sebagai direct broadcast addressing. Seorang Smurf hacker biasanya

membanjiri router kita dengan paket permintaan echo Internet Control Message

Protocol (ICMP) yang kita kenal sebagai aplikasi ping.

Karena alamat IP tujuan pada paket yang dikirim adalah alamat broadcast

dari jaringan anda, maka router akan mengirimkan permintaan ICMP echo ini ke

semua mesin yang ada di jaringan. Kalau ada banyak host di jaringan, maka akan

terhadi trafik ICMP echo respons & permintaan dalam jumlah yang sangat

besar.

Akibat dari serangan :

jika si hacker ini memilih untuk men-spoof alamat IP sumber permintaan ICMP

tersebut, akibatnya ICMP trafik tidak hanya akan memacetkan jaringan komputer

perantara saja, tapi jaringan yang alamat IP-nya di spoof – jaringan ini di

kenal sebagai jaringan korban (victim). Untuk menjaga agar jaringan kita tidak

menjadi perantara bagi serangan Smurf ini, maka broadcast addressing harus di

matikan di router kecuali jika kita sangat membutuhkannya untuk keperluan

multicast, yang saat ini belum 100% di definikan. Alternatif lain, dengan cara

memfilter permohonan ICMP echo pada firewall.

Penanggulangan :

Untuk menghindari agar jaringan kita tidak menjadi korban Smurf attack, ada

baiknya kita mempunyai upstream firewall (di hulu) yang di set untuk memfilter

ICMP echo atau membatasi trafik echo agar presentasinya kecil dibandingkan

trafik jaringan secara keseluruhan.

UDP Flood

UDP flood merupakan serangan

yang bersifat connectionless, yaitu tidak memperhatikan apakah paket yang

dikirim diterima atau tidak. flood attack akan

menempel pada servis UDP chargen di salah satu mesin, yang untuk keperluan

“percobaan” akan mengirimkan sekelompok karakter ke mesin lain, yang di program

untuk meng-echo setiap kiriman karakter yang di terima melalui servis chargen.

Karena paket UDP tersebut di spoofing antara ke dua mesin tersebut, maka yang

terjadi adalah banjir tanpa henti kiriman karakter yang tidak berguna antara ke

dua mesin tersebut.

Penanggulangan :

Untuk menanggulangi UDP flood, anda dapat men-disable semua servis UDP di

semua mesin di jaringan, atau yang lebih mudah memfilter pada firewall semua

servis UDP yang masuk. Karena UDP dirancang untuk diagnostik internal, maka

masih aman jika menolak semua paket UDP dari Internet. Tapi jika kita

menghilangkan semua trafik UDP, maka beberapa aplikasi yang betul seperti

RealAudio, yang menggunakan UDP sebagai mekanisme transportasi, tidak akan

jalan. Bisa juag dengan menggunakan IDS dan catat dari log sistem yang biasanya

dari port 53, tutp ip address source dan destination.

UDP Bomb Attack

UDP Bomb

attack adalah suatu serangan bertipe Denial of Service (DoS)

terhadap suatu server atau komputer yang terhubung dalam suatu jaringan.

Untuk melakukanserangan UDP Bomb terhadap suatu server, seorang penyerang

mengirim sebuah paket UDP (User Datagram Protocol) yang telah dispoof atau

direkayasa sehingga berisikan nilai-nilai yang tidak valid di field-field

tertentu.

Jika server yang tidak terproteksi masih menggunakan sistem operasi

(operating system) lama yang tidak dapat menangani paketpaket UDP yang tidak

valid ini, maka server akan langsung crash. Contoh sistem operasi yang bisa

dijatuhkan oleh UDP bomb attack adalah SunOS versi 4.1.3a1 atau versi

sebelumnya.

Penanggulangan :

Kebanyakan sistem operasiakan membuang paket-paket UDP yang tidak valid,

sehingga sistem operasi tersebut tidak akan crash. Namun, supaya lebih aman,

sebaiknya menggunakan paket filtering melalui firewall untuk memonitor dan

memblokir serangan seperti UDP Bomb attack.

BAB 1V

KESIMPULAN

Dunia cyber memang amat

sangat tidak aman, Jalur internet dapat menjadi tempat kejahatan, banyak alasan

kenama kejahatan dalan cyber terus menjamur :

- Perangkat hukum yang

mengatur tentang cyberspace atau dunia maya belum memadai

- Kurangnya kemampuan

penyidik disebabkan oleh :

1. Kurangnya pengetahuan tentang teknologi

komputer

2. Pengalaman kasus cyber crime masih terbatas

3. Faktor pembuktian yang memerlukan saksi-saksi

korban

(walaupun saksi korban diluar negeri).

- Fasilitas komputer

forensik

- Kurangnya kerjasama

Internasional

Terdapat banyak sekali varian

dari serangan Denial os Service, diantaranya yang paling sering terjadi yaitu

ping of death, teardrop, SYN flood attack, Smurf Attack, UDP boms attack, dan masih banyak lagi.

Begitu

banyak serangan yang akan mengancam jaringan kita, namun jangan khawatir,

berikut ini juga terdapat cara untuk mengatasi jenis serangan Denial od Service

:

- Lakukan pencegahan serangan DoS dengan menutup

servis servis/protokol protokol yang dianggap tidak perlu melalui firewall

- Non aktifkan IP directed broadcast untuk subnetwork

subnetwork dalam domain anda guna mencegah serangan ini.

- Gunakan filter filter paket HANYA mengizinkan paket

paket dengan IP address yang sah yang melewati jaringan.

- Ketahui lebih dini tentang bentuk serangan Denial of

Service yang beredar, juga serangan berbasis tool tool yang

didistribusikan para intruder.